这两天,包括 Intel、AMD、ARM 等主要 CPU 大厂相继曝出重大处理器漏洞,且可能会造成敏感数据外泄,而引发轩然大波。除了各家 CPU 厂商发文公关,各家系统供应商和云服务厂商加紧修复外,美国计算机网络应急中心 CERT 也罕见大动作发出漏洞通告,并提出警告,认为此漏洞将可能导致旁路攻击(side channel attackse)带来重大安全风险,建议用户除了及时更新系统外,最好能全部换掉受影响的 CPU ,改用其他没有安全风险的 CPU 。

美国 CERT 中心表示,这次出现的 CPU 漏洞,主要是由于 CPU 架构设计缺陷所造成的,可能导致出现 Meltdown 和 Spectre 两个漏洞的旁路攻击。别有用心的攻击者能够以用户权限执行代码,从而造成各种影响,例如读取受保护的内核内存和绕过 KASLR 。

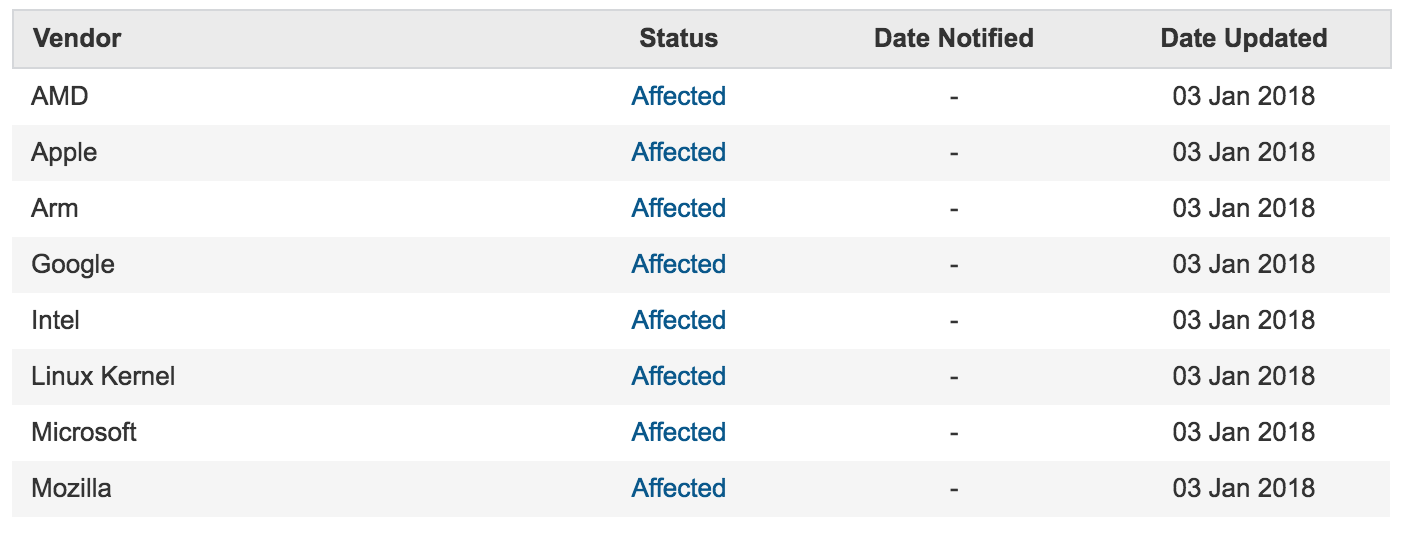

CERT 还列出目前经已证实受影响的 CPU 厂牌和主要 OS 厂商:

目前被点名的 Intel、AMD 和 ARM 厂商中,ARM 在官网上列出了受漏洞影响的处理器产品,包括 Cortex R7、R8、A8、A9、A15、A17、A57、A72、A73、A75 。这些处理器通常被用在智能手机、平板电脑和其它手持设备上。

Intel 发文澄清,此次漏洞并没有媒体报导的那么严重,虽然可能会导致敏感资料外泄,但用户保存的数据,并不会因此遭到恶意破坏、修改或删除。在最新的公告中,Intel 称目前已经发布了过去五年内推出的大多数处理器产品的更新,到下周末预计将完成过去五年内推出的处理器产品中 90% 的产品更新发布。Intel 坚持认为,这些更新对性能的影响很大程度上取决于工作负载,对于一般计算机用户来说影响不大。

AMD 则坚持自家采用的是和其他家不同的架构设计,预设就不允许记忆体参照,可防止较低权限模式存取较高权限的资料,因此能免于这波处理器漏洞的攻击。在特定条件下,自家 CPU 遭到漏洞攻击的风险为零。